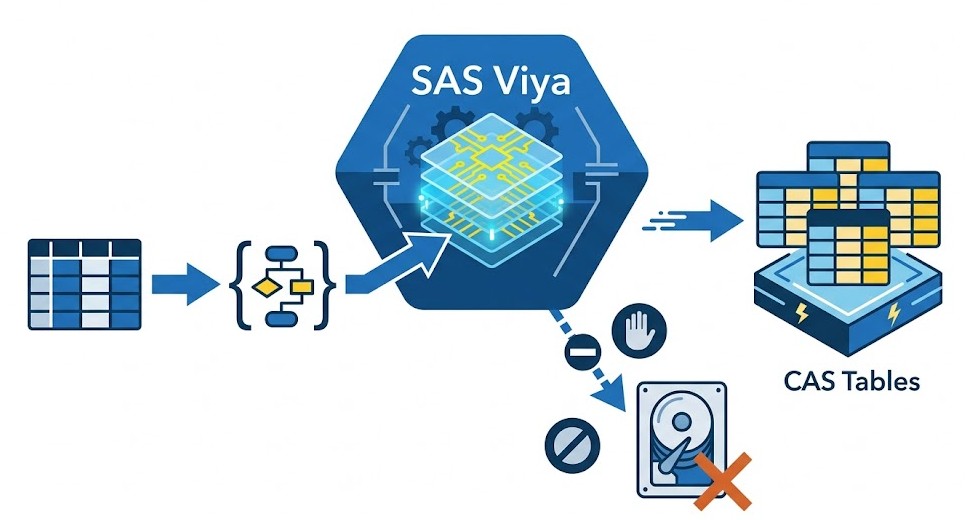

L'action createBackup du plan de données SAS Cloud Analytic ServicesMoteur analytique distribué et en mémoire (in-memory) au cœur de SAS Viya. Il assure le traitement des données et l'exécution des modèles avec une très haute performance. permet de générer une sauvegarde à un instant T de l'ensemble de vos règles de sécurité et de vos habilitations. C'est une étape cruciale pour l'administration proactive de votre plateforme, garantissant qu'aucune stratégie d'accès critique n'est perdue en cas de sinistre majeur ou lors d'une phase de migration.

Le système garantit par ailleurs la cohérence absolue de l'environnement : l'opération est nativement sécurisée et ne s'initialisera que si le moteur détecte qu'aucune autre sauvegarde globale n'est déjà en cours d'exécution.